企业H3C组网实例

发布时间:2019-09-11 07:46:27编辑:auto阅读(2759)

企业H3C组网实例

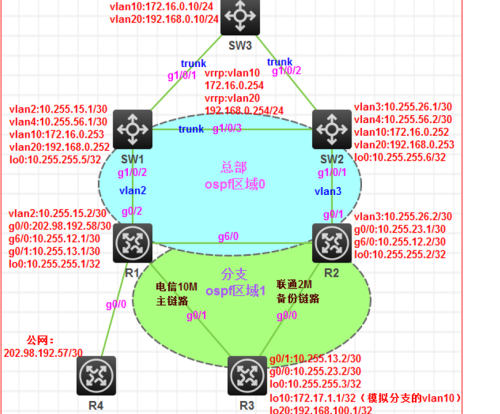

随着企业信息化不断的深入,对网络设备和链路的可靠性、安全性、可管理型提出了更高的要求,本案例通过一个企业网总部及分支的拓扑和配置,列出了当前构建中小型企业网络的主流技术,涉及网关备份、链路冗余、路由控制、访问控制、设备管理等网络技术。

案例中有7台设备,企业网总部有3台交换机,两台路由器;分支有一台路由器通过电信10M专用线路和联通的2M专用备份线路与总部通信;另外一台路由器模拟internet。

案例中总部有两个应用网段:一个是业务192网段,另一个是OA的172网络,分别与分支的业务网段和OA网段通信。

一、前置知识点

1、MSTP

MSTP由IEEE制定的802.1S标准定义,它可以弥补STP和RSTP的缺陷,既可以快速收敛,也能使用不同的VLAN流量沿各自的路径转发,从而为冗余链路提供了更好的复杂分担机制。MSTP的特点如下:

1)MSTP把一个交换网络划分成多个域,每个域内形成多棵生成树,生成树之间彼此独立。

2)MSTP通过设置VLAN与生成树的对应关系(VLAN映射表),将VLAN与生成树联系起来。并通过“实例”的概念,将多个VLAN捆绑到一个实例中,从而达到了节省通信开销和降低资源占用率的目的。

3)MSTP将环路网络修建成为一个无环的树形网络,避免报文在环路网络中的增生和无线循环,同时还提供了数据转发的多个冗余路径,在数据转发过程中实现VLAN数据的负载分担。

4)MSTP兼容STP和RSTP。

2、VRRP

VRRP将局域网内的一组路由器划分在一起,称为一个备份组。备份组由一个master路由器和多个backup路由器组成,功能上相当于一台虚拟路由器。VRRP备份组具有以下特点。

1)虚拟路由器具有IP地址,称为虚拟地址。局域网内的主机仅需要知道这个虚拟路由器的ip地址,并将其设置为默认路由的下一跳地址。网络内的主机通过这个虚拟路由器与外部网络进行通信。

2)备份组内的路由器根据优先级,选举出master路由器,承担网关功能。其他路由器作为backup路由器,当master路由器发生故障时,取代master路由器继续履行网关职责,从而保证网络内的主机不间断地与外部网络进行通信。

3、ACL

基本ACL:编号范围2000-2999,支持报文的源ip地址。

高级ACL:编号范围3000-3999,支持报文的源ip地址、目的ip地址、报文的优先级、ip承载的协议类及特性等三、四层信息。

4、命令参考

1)ospf的配置

ospf 1

default-route-advertise always 在ospf区域发布外部默认路由

area 1

net 10.255.23.1 0.0.0.0

abr-summary 172.17.0.0 255.255.0.0 not-advertise 不发布聚合后的路由条目

int g0/0

ospf cost 1000 配置接口的路由成本,路由选路

dis ip routing-table protocol ospf 查看ospf学习到的路由条目

2)stp的配置:

stp instance 1 root primary 设置为实例1的根网桥

stp instance 2 root secondary 设置为实例2的备份根网桥

stp region-configuration 进入stp的域视图,一个域必须有相同的域名、修正级别、vlan映射

region-name h3c stp域名

revision-level 3 修正级别(可选,用于确定一个域,默认0)

instance 1 vlan 10 实例1映射为vlan10

instance 2 vlan 20

active region-configure 激活域

dis stp brief 查看stp信息:root根端口,desi指定端口,alte阻塞端口

3)vrrp的配置:vlan10为例

int vlan 10

vrrp vrid 1 virtual-ip 172.16.0.254 配置vrrp的虚拟ip

vrrp vrid 1 priority 120 vrrp的优先级

vrrp vrid 1 track 2 priority reduced 30 跟踪vlan2,vlan2宕掉时优先级降低30

dis vrrp 查看vrrp的状态

4)esay_ip的配置:

acl basic 2000 配置acl

rule 0 permit source 172.16.0.0 0.0.0.255 允许nat的网络

rule 5 permit source 172.17.0.0 0.0.255.255

int g0/0

nat outbound 2000 应用easy_ip

dis nat session verbos 查看nat转换信息

ping -a 172.16.0.10 202.98.192.57 指定以172.16.0.10为源地址ping目标主机

二、实验案例

1、案例拓扑图

2、实验要求:

1)按拓扑要求配置ip地址和vlan及默认路由,R4模拟外网不配置到内网的路由

2)将总部网络在ospf区域0发布,分支网络在ospf1区域发布

3)配置stp,sw1为实例0和实例1(vlan10)的主根,vlan20的备份根,sw2与之相反

4

)配置vrrp,sw1为vlan10的master,sw2为vlan20的master并track监视上行端口

5)配置ospf路径选择,总部与分支的通讯全部通过电信链路通讯,联通链路只做备份

并且电信链路故障时只有vlan20的数据可以使用备份链路

6)配置easy_ip,实现只有vlan10可以访问到R4(外网)

3、实验步骤

1)按拓扑要求配置ip地址和vlan及默认路由,R4模拟外网不配置到内网的路由。

配置SW3:

Vlan 2

vlan 4

vlan 10

valn 20

int loopback 0

ip add 10.255.255.5 255.255.255.255

Int vlan 2

Ip add 10.255.15.1 255.255.255.252

Int vlan 4

Ip add 10.255.56.1 255.255.255.252

Int vlan 10

Ip add 172.16.0.253 255.255.255.0

Int vlan 20

Ip add 192.168.0.252 255.255.255.0

Int g1/0/1

Port link-type trunk

Port trunk permit vlan all

Int g1/0/2

Port access vlan 2

Int g1/0/3

Port link-type trunk

Port trunk permit vlan all

Sw2:

Vlan 3

Vlan 4

Vlan 10

Vlan 20

Int loopback 0

Ip add 10.255.255.6 255.255.255.255

Int vlan 3

Ip add 10.255.26.1 255.255.255.252

Int vlan 4

Ip add 10.255.56.2 255.255.255.252

Int vlan 10

Ip add 172.16.0.252 255.255.255.0

Int vlan 20

Ip add 192.168.0.253 255.255.255.0

Int g1/0/1

Port access vlan 3

Int g1/0/2

Port link-type trunk

Port trunk permit vlan all

Int g0/1/3

Port link-mode bridge

Port link-type trunk

Port trunk permit vlan all

Sw3:

Vlan 10

Vlan 20

Int g1/0/1

Port link-type trunk

Port trunk permit vlan all

Int vlan 10

Ip add 172.16.0.10 255.255.255.0

Int vlan 20

Ip add 192.168.0.10 255.255.255.0

Int g1/0/2

Port link-type trunk

Port trunk permit vlan all

R1:

Vlan 2

Int loopback 0

Ip add 10.255.255.1 255.255.255.255

Int vlan 2

Ip add 10.255.15.2 255.255.255.252

Int g0/0

Port link-mode route

Ip add 202.98.192.58 255.255.255.252

Int t0/1

Ip add 10.255.13.1 255.255.255.252

Int g6/0

Ip add 10.255.12.1 255.255.255.252

R2:

Vlan 3

Int loopback 0

Ip add 10.255.255.2 255.255.255.255

Int vlan 3

Ip add 10.255.26.2 255.255.255.252

Int g0/0

Ip add 10.255.23.1 255.255.255.252

Int g6/0

Ip add 10.255.12.2 255.255.255.252

R3:

Int loopback 0

Ip add 10.255.255.3 255.255.255.255

Int loopback 20

Ip add 192.168.100.1 255.255.255.255

Int g0/0

Ip add 10.255.23.2 255.255.255.252

Int g0/1

Ip add 10.255.13.2 255.255.255.2

Int loopback 10

Ip add 172.17.1.1 255.255.255.255

R4:

Int g0/0

Ip add 202.98.192.57 255.255.255.252

2)将总部网络在ospf区域0发布,分支网络在ospf1区域发布

Sw1:

Ospf 1

Area 0

Net 0.0.0.0 255.255.255.255

Sw2:

Ospf1

Area 0

Net 0.0.0.0.0 255.255.255.255

Sw3:

Ospf1

Area 0

Net 0.0.0.0 255.255.255.255

R1:

Ospf 1

Area 0

Net 10.255.15.2 0.0.0.0

Net 10.255.12.1 0.0.0.0

Net 10.255.255.1 0.0.0.0

Area 1

Net 10.255.13.1 0.0.0.0

R2:

Ospf 1

Area 0

Net 10.255.26.2 0.0.0.0

Net 10.255.12.2 0.0.0.0

Net 10.255.255.2 0.0.0.0

Area 1

Net 10.255.23.1 0.0.0.0

Int g0/1

Port link-mode bridge

Port access vlan 3

R1:

Int g0/2

Port link-mode bridge

Port access vlan 2

Sw1:

Int g1/0/2

Port link-type access

Port access vlan 2

Sw2:

Int g1/0/1

Port link access

Port access vlan 3

R3:

Area 1

Net 0.0.0.0 255.255.255.255

在r1上查看路由表

Dis ip routing-table

然后ping 172.16.0.10可以通

Ping 192.168.0.10可以通

Ping 172.17.1.1可以通

Ping 10.255.23.2可以通

3)配置stp,sw1为实例0和实例1(vlan10)的主根,vlan20的备份根,sw2与之相反。

Sw1:

Stp instance 0 root primary

Stp instance 1 root primary

Stp instance 2 root secondary

Stp region-configuration

Region-name h3c

Revison-level 3

Instance 1 vlan 10

Instance 2 vlan 20

Active region-configuration

Sw2:

Stp instance 0 root secondary

Stp instance 1 root secondary

Stp instance 2 root primary

Stp region-configuration

Region-name h3c

Revision-level 3

Instance 1 vlan 10

Instance 2 vlan 20

Active region-configuration

查看stp:dis stp brief

如果两个同ine都为desl 说明为主根网桥。

Sw3:

Stp region-configuration

Region-name h3c

Revision-level 3

Instance 1 vlan 10

Instance 2 vlan 20

Active region-configuration

查看stp

Dis stp bri

出现了alte阻塞端口

4)配置vrrp,sw1为vlan10的master,sw2为vlan20的master并track监视上行端口

Sw1:

Int vlan 10

Vrrp vrid 1 virtual-ip 172.16.0.254

Vrrp vrid 1 priority 120

Vrrp vrid 1 track 2 priority reduced 30

Int vlan 20

Vrrp vrid 2 virtual-ip 192.168.0.254

Sw2:

Int vlan 10

Vrrp vrid 1 virtual-ip 172.16.0.254

Int vlan 20

Vrrp vrid 2

Virtual-ip 192.168.0.254

Vrrp vrid 2 priority 120

Vrrp vrid 2 track 3 priority reduced 30

Quit

Dis vrrp(显示主从设备)

然后在sw1上也dis vrrp查看一下。

5)配置ospf路径选择,总部与分支的通讯全部通过电信链路通讯,联通链路只做备份

并且电信链路故障时只有vlan20的数据可以使用备份链路。

R3:

Dis iprouting-table

发现有到达172.16.0.0/24下一跳有2个,分别是10.255.13.1(r1)和10.255.23.1(r2)。

到达192.168.0.0/24也有2个下一跳:10.255.13.1和10.255.23.1

然后执行dis ip routing-table protocol ospf可以看到与ospf相关的路由。

Int g0/0

Ospf cost1000

Quit

然后再次执行dis ip routing-table protocol ospf发现到达172.16.0.0/24下一跳只剩下了10.222.13.1(电信)

Destination/mask proto pre cost

10.225.23.0/30 1000

接下来使用r3 ping 172.16.0.10(sw3vlan10)还可以通

Ping-a 172.16.1.1 172.16.0.10可以通

Ping -a192.168.100.1 172.16.0.10可以通

R2:

Ospf 1

Area 1

Abr-summary172.17.0.0 255.255.0.0 not-advertise(聚合分支,不向总部发送)

然后在R3上ping -a 192.168.100.1 172.16.0.10可以通

Ping -a172.16.1.1 172.16.0.10不通

在r3上继续配置:

Int g0/1

No sh

Quit

Dis iprouting-table protocol ospf

发现next hop全部都是10.255.13.1

Sw3:ping -a 172.16.0.10 202.98.192.57不通

Ping -a192.168.0.10 202.98.192.57不通

6)配置easy_ip,实现只有vlan10可以访问到R4(外网)。

R1:

Acl basic2000

Rule 0permit source 172.16.0.0 0.0.0.255

Int g0/0

Natoutbound 2000

Quit

Dis natsession

然后在sw3上再次ping -a 192.168.0.10 202.98.192.57还是不通,ping -a 172.16.0.10 202.98.192.57也不通,原因是因为r1上ospf问题,默认路由没有引入。

在r1上:

Ospf 1

Default-route-advertisealways

然后到sw3上执行dis ip routing-table protocol ospf

发现多了一条0.0.0.0/0 172.16.0.253 vlan 10

192.168.0.252 vlan 20

再次在sw3上ping -a 172.16.0.10 202.98.192.57通了

Ping -a192.168.0.10 202.98.192.57还是不通就对了。

在r1上执行:dis nat session verbose查看nat转换信息。

实验到此结束 仅供参考一下

上一篇: Python开发小知识集(一)

下一篇: Cisco和H3C命令对照(部分)

- H3C基本命令大全

52817

- H3C IRF原理及 配置

39809

- Python exit()函数

34188

- python全系列官方中文文档

29946

- python 获取网卡实时流量

24833

- 1.常用turtle功能函数

24658

- python 获取Linux和Windows硬件信息

23043

- 天天基金网数据接口

16428

- Selenium使用代理IP&无头模式访问网站

14685

- Selenium&Pytesseract模拟登录+验证码识别

14185

- LangGraph Studio可视化

454°

- LangSmith开发-应用入门

440°

- LangGraph开发-多轮对话问答机器人

508°

- LangGraph开发-条件分支/循环图实战

512°

- LangGraph开发-生态介绍,入门demo实战

554°

- LangChain-接入12306-HTTP MCP智能体

681°

- LangChain接入自定义爬虫-MCP工具

649°

- LangChain接入Filesystem-MCP工具

675°

- LangChain搭建MCP服务端和客户端流程

752°

- LangGraph与MCP技术概述

684°

- 姓名:Run

- 职业:谜

- 邮箱:383697894@qq.com

- 定位:上海 · 松江